Authentification multi-facteur (MFA) Office365

Introduction au MFA

L’utilisation multi-facteur ou authentification forte permet de sécuriser d’avantage l’accès à une ressource de votre entreprise en rajoutant un élément d’authentification supplémentaire (minimum un, en plus du mot de passe traditionnel) lors du processus de connexion.

Dans cet article, nous allons principalement nous intéresser à l’authentification multi-facteur sur la plateforme collaborative Microsoft Office 365.

Il est possible d’activer l’authentification multi-facteur avec Azure AD pour les applications Cloud et pour les applications « On-Premises » en utilisant un serveur d’authentification Azure multi-facteur.

L’authentification multi-facteur avec Azure AD comprend :

- L’utilisation d’une application mobile

- Utilisation d’un mot de passe à usage unique (« One-Time passcode »)

- Les applications sont disponibles sur Windows Phone, Android et IOS

- L’utilisation d’un appel téléphonique (3 mobiles par utilisateurs possibles)

- Il suffit de répondre à l’appel et de valider avec la touche « # » pour s’authentifier

- L’utilisation d’un SMS (3 mobiles par utilisateurs possibles)

- Utilisation d’un mot de passe à usage unique (« One-Time passcode »)

L’activation du MFA sur Office365 se fait directement via le portail d’administration des utilisateurs. Attention, la fonctionnalité MFA n’est pas disponible avec tous les niveaux d’abonnements d’Azure AD. Pour rappel, il existe trois niveaux d’abonnements :

- AD Azure : Gratuit (inclu dans O365)

- AD Azure : De base

- AD Azure : Premium

Pour bénéficier du MFA, il faut donc disposer d’un compte ADPremium Azure.

Pour un comparatif complet entre ces différentes versions, je vous renvois ici : http://azure.microsoft.com/fr-fr/pricing/details/active-directory/

Exemple de mise en place

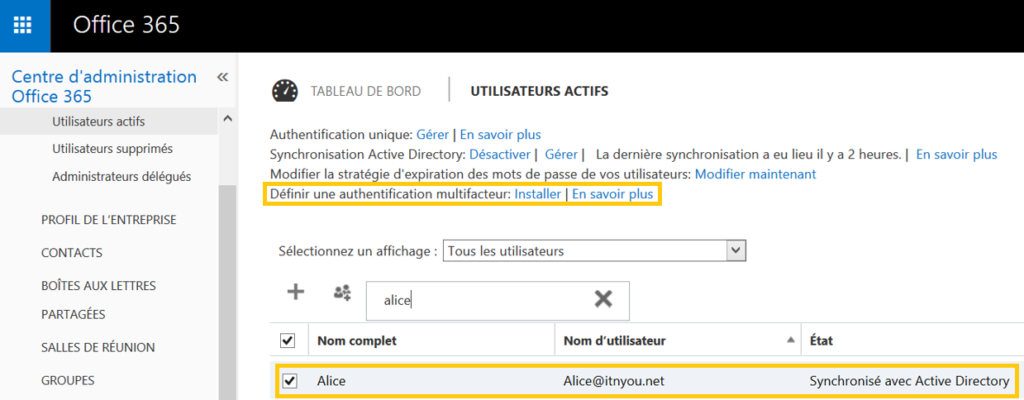

Dans l’ exemple ci-dessous, nous allons activer l’authentification multi-facteur pour l’utilisatrice Alice.

L’utilisatrice Alice dispose d’un compte AD local et d’une boîte aux lettres Exchange sur Office 365. L’AD local de notre organisation est synchronisé avec l’AD Azure O365.

Sélectionner l’utilisateur et cliquer sur « Installer » devant : « Définir une authentification multi-facteur » :

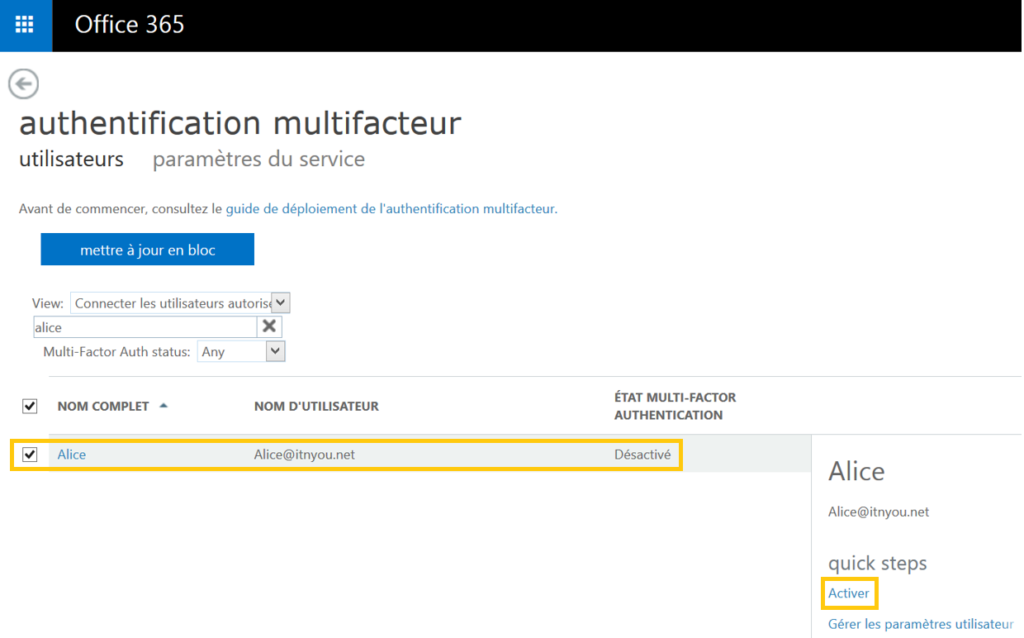

Activer ensuite le ou les utilisateurs habilités à disposer du MFA :

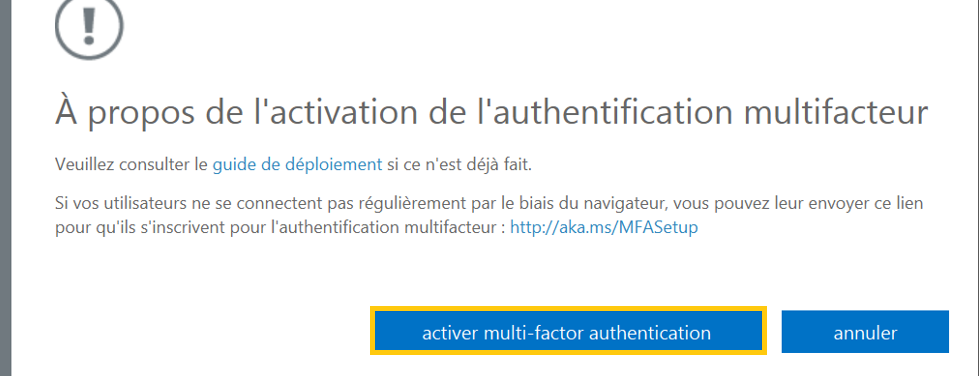

Après avoir cliquez sur « activer multi-factor authentication », un message indique que le MFA a bien été activée pour l’utilisatrice Alice :

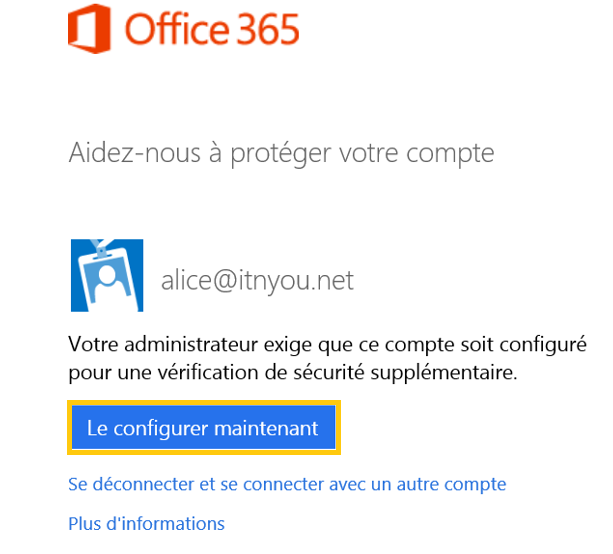

Une fois en place, lorsque l’utilisatrice essaie de se connecter, on obtient : Il faut cliquer sur « Le configurer maintenant » pour accéder à son compte :

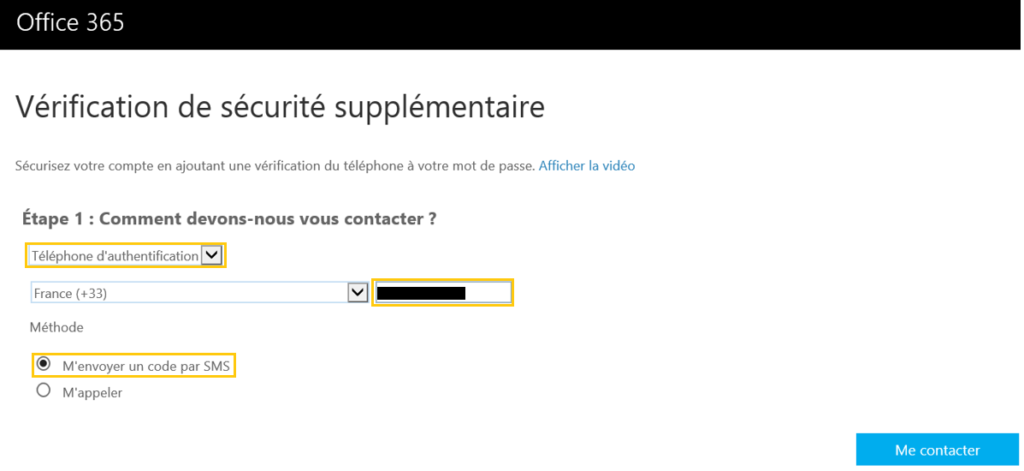

C’est à ce moment que nous allons choisir la méthode utilisée pour le deuxième facteur d’authentification. Ici, nous choisissons la validation par SMS :

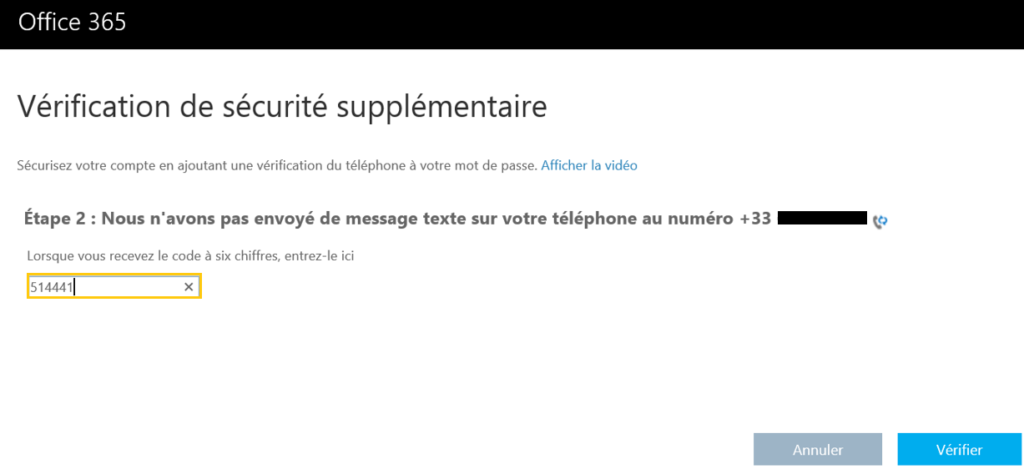

Entrez le code reçu par SMS et « Vérifier » :

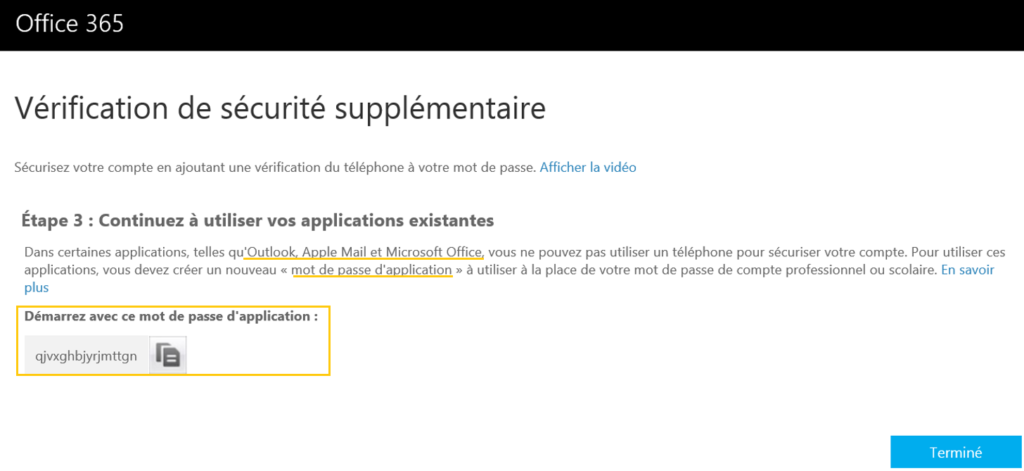

Le MFA ne fonctionne que pour la partie WEB, les connexions Outlook, Lync et « one drive for business » se feront désormais à l’aide du mot de passe d’application :

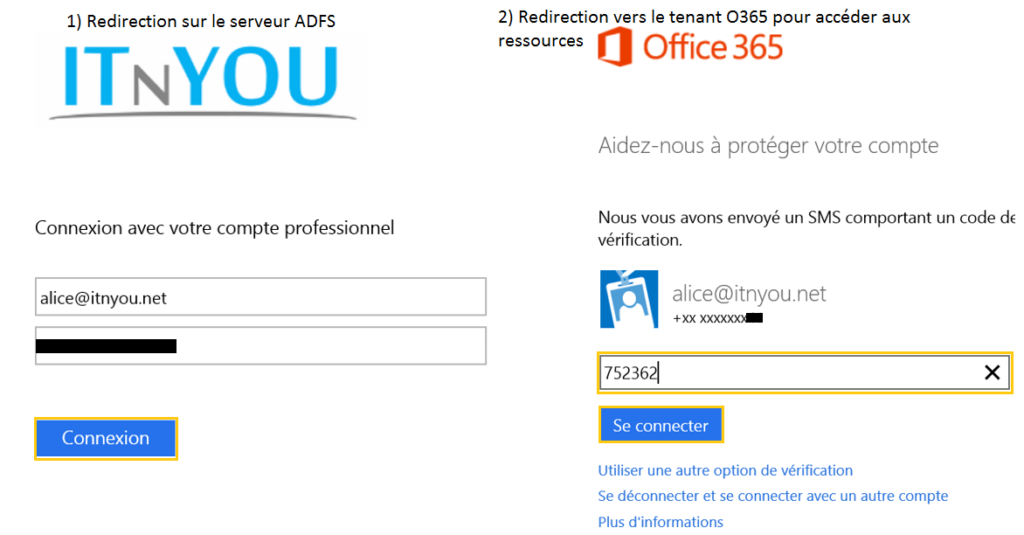

Désormais, à chaque fois que l’utilisateur souhaite accéder au portail Office 365, il lui sera demandé une double authentification (son mot de passe AD ainsi que le code de vérification par SMS) :

Félicitation.

Vous venez de configurer votre premier compte Office365 en authentification forte (MFA).