Systancia, télétravail et sécurité de l’information

Introduction

De nos jours, les entreprises se tournent de plus en plus vers une stratégie plus mobile, plus flexible, plus axée vers le BYOD, notamment grâce à des outils collaboratifs plus puissants et mieux interconnectés. D’un côté l’information transite toujours plus et toujours plus vite entre les collaborateurs par message électronique, messagerie instantanée, téléphone, … D’un autre côté, la DSI se doit de contrôler toujours plus la donnée, son accès, veiller à son intégrité, disponibilité et sa redondance :

- Action : Quelle action a été effectuée ? (ajout, suppression, copie, etc…)

- Qui : Quel utilisateur a accédé à la donnée ?

- Quoi : A quelle donnée a-t-il eu accès ?

- Quand : A quel moment précis a-t-il consulté l’information ?

- Comment : Par quels moyens a-t-il pu obtenir la donnée ?

- Que ce soit par « quelles applications ? »

- Ou bien par « quels droits ? »

L’actualité va forcer l’équipe IT à se doter d’outils plus puissant et à ajouter un autre niveau sécurité à l’informatique d’aujourd’hui telle qu’on la connaît. Avec l’émergence des réseaux sociaux, de l’internet à grande vitesse, les mouvements sociaux, les catastrophes naturelles ou bien liée à une décision managériale et/ou stratégique, le collaborateur peut être dans l’incapacité à se rendre à son lieu de travail et de ce fait, à accéder aux données de l’entreprise dans le cadre de ses activités. La DSI / le SI est désormais obligé de s’adapter et de mieux maîtriser ces données tout en la rendant plus disponible. Est-ce que je suis sûr de l’intégrité de ma donnée ? Est-ce que je suis sûr de qui peut accéder à quoi ? Est-ce qu’on peut accéder à la donnée depuis n’importe où n’importe quand ? L’informatique telle qu’on la connaît aujourd’hui n’est plus « suffisante » en l’état. De cette réflexion en ressort deux besoins :

- L’accès à la donnée depuis n’importe où dans le monde

- La sécurisation de l’accès à la donnée

Dans la suite de ce billet, nous allons nous concentrer exclusivement sur l’accès à la donnée, ce qui sera applicable dans le cadre du télétravail.

Accéder à la donnée n’importe où dans le monde

Nous connaissons tous les solutions de VPN standard, en revanche, ils en existent moins certifiés par l’ANSSI (référence en termes de sécurité des systèmes d’informations en France) :

- Systancia Gate est certifié CSPN par l’ANSSi (Certification de Sécurité de Premier Niveau)

La mise en place d’un VPN pour un collaborateur doit prendre en compte les spécificités de ce dernier. Un directeur n’aura pas les mêmes accès qu’un technicien informatique. La tâche peut vite devenir fastidieuse sans les outils adaptés. Il faut :

- Identifier les différents types de population d’utilisateurs :

- Direction

- Informatique

- …

- Être capable de reproduire leurs accès internes respectifs tout en respectant le principe de moindre privilège :

- Accès à un dossier / fichier (droits NTFS)

- Utilisation d’application / flux (RDP, SMB, HTTP, HTTPS, FTP…)

- Horaire

- …

- Être capable de fournir et paramétrer le matériel qui accédera à l’environnement »

Avec Systancia (Gate et Workplace) , nous pouvons mettre en place l’accès à un environnement définit via un client VPN standard ou directement dans le navigateur web (via une passerelle HTLM5), c’est-à-dire, sans aucune configuration sur le poste / client VPN :

- L’accès aux données peut se faire uniquement à travers un flux web HTTPS (aucun autre flux en direct : RDP, SSH, SMB, …)

- L’environnement de travail sera accessible depuis n’importe quel périphérique :

- Tablette

- Smartphone

- Ordinateur personnel

- Ou tout autre équipement munit d’une connexion internet et d’un navigateur web

Concernant les différentes populations ainsi que leurs accès respectifs, nous n’aurons aucune configuration supplémentaire à effectuer hormis lui donner accès à la ferme VDI. En effet les serveurs de publication ou poste VDI simulent un accès standard d’un poste interne au réseau de l’entreprise. Dans la plupart des cas, la partie externe est particulièrement fastidieuse à mener car elle génère une « seconde configuration » qu’il faut maintenir avec l’évolution des droits du collaborateur.

- Dans le cas d’une ferme de VDI, il suffit de publier uniquement la ferme pour que l’utilisateur accède à ses ressources.

La VDI, votre bureau virtuel

La VDI (Virtual Desktop Infrastructure) possède de nombreux avantages : Economique

-

- Le matériel :

- Moins ou peu de renouvellement du parc

- Le périphérique peut être beaucoup moins puissant via le partage de ressources

- Moins de maintenance liée au matériel / disque / mémoire

- Les licences :

- Diminution du coût de possession TCO du poste de travail (Coût global de possession)

- D’autant plus vrai dans le cadre d’une mise à jour du parc VDI

- Maintenance :

- Une centralisation qui simplifie l’administration du parc

- Faciliter la personnalisation du poste de travail via un catalogue de services

- Faciliter la migration du parc et les mises à jour

- Le matériel :

Temps

-

- Maintenance : (l’application est mise à jour sur la référence, et elle est répliquée sur l’ensemble de la ferme)

- Applicative : Outils de bureautique, navigateurs web, etc..

- Système d’exploitation : Mise à jour Windows

- Configuration : Stratégie de sécurité locale

- Gestion : inventaire du parc beaucoup moins volumineux

- Maintenance : (l’application est mise à jour sur la référence, et elle est répliquée sur l’ensemble de la ferme)

Sécurité

-

- Configuration homogène : qu’importe l’utilisateur et le lieu de connexion, celui-ci sera soumis aux mêmes règles que ses collaborateurs

- On aura moins l’effet « Shadow configuration », ou la configuration d’un poste à l’autre n’est pas tout à fait la même

- Surface d’attaque limitée : moins on aura de périphérique à administrer, plus l’on pourra se focaliser sur certains aspects de sécurité

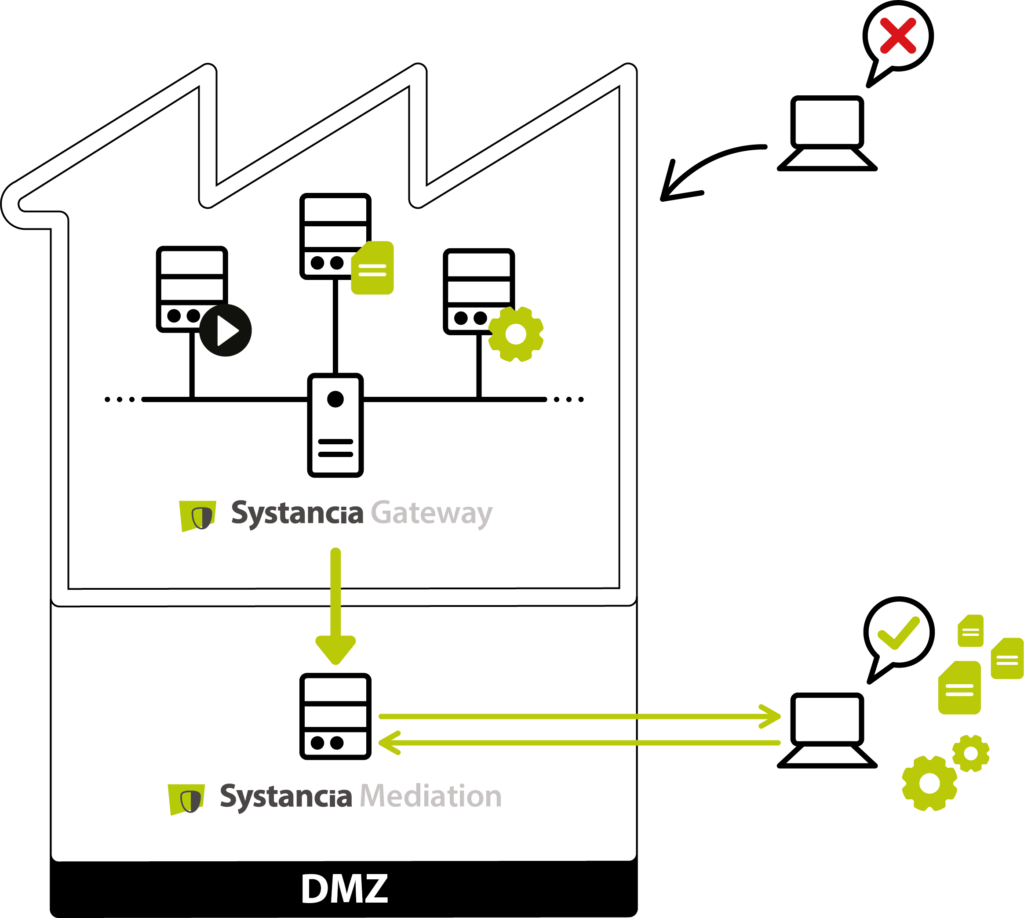

- Dans le cadre d’une ferme IPDiva, il n’existe aucune ouverture directe entre l’utilisateur et l’environnement de l’entreprise (La gateway se connecte à la DMZ pour initier le tunnel SSL)

- Configuration homogène : qu’importe l’utilisateur et le lieu de connexion, celui-ci sera soumis aux mêmes règles que ses collaborateurs

Systancia

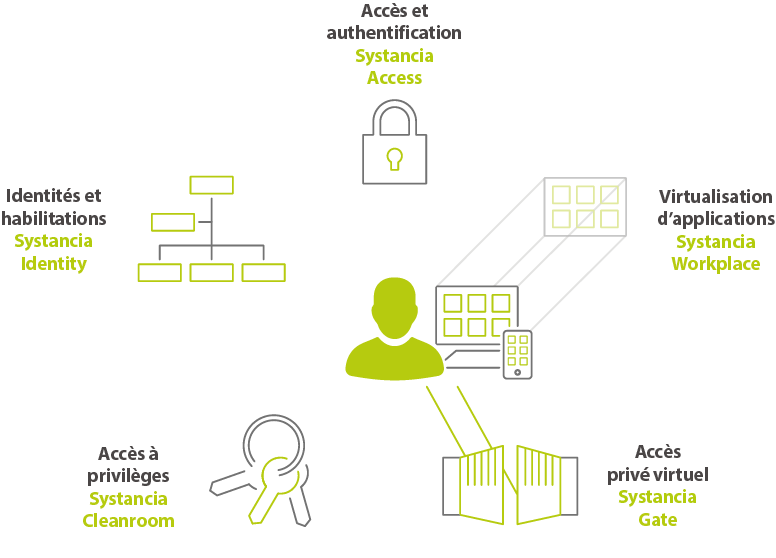

Systancia est un éditeur français de logiciels de virtualisation d’application et de cybersécurité, certifiés et reconnus. Il couvre notamment les périmètres suivants :

- Virtualisation d’application :

- Logiciel de bureautique (exemple : Suite Office 365)

- Application métier

- Virtualisation de bureau :

- VDI étendue : un ordinateur virtuel par collaborateur (virtualisation de bureau)

- VDI standard : un serveur mutualisé entre plusieurs collaborateurs (virtualisation de session)

- VPN :

- Accès à distance (sécurisé) à l’environnement de la structure

- Avec ou sans client VPN

- PAM : Gestion des comptes à privilèges

- IGA : Gestion des identités et habilitations

- SSO : Gestion des authentifications

Le portefeuille de l’éditeur est composé des produits suivants :

- Systancia Workplace (anciennement : Applidis) : Solution de virtualisation des applications et des postes de travail

- Systanca Gate (anciennement : IPDiva Secure) : Solution d’accès réseau privé « zero-trust » certifiée par l’ANSSI

- Systancia Identity (anciennement : Avencis Hpliance) : Solution de gestion des identités et des habilitations (IGA)

- Systancia Access (anciennement : Avencis SSOX) : Solution de contrôle des accès par authentification SSO

- Systancia CleanRoom (anciennement : IPDiva Safe) : Solution de PAM en salle blanche.

Conclusion

Les méthodes d’utilisation des outils informatique sont en perpétuelle évolution, que ce soit dans nos habitudes, la sécurité ou dans l’optimisation des processus. Nous changeons du jour au lendemain notre manière de travailler. Hier nous sécurisions les différentes publications de nos services (Site Web, messagerie, intranet, etc..), aujourd’hui nous œuvrons vers une flexibilité des outils via le Cloud tout en permettant une disponibilité quasi permanente des services que nous proposons. Les entreprises souhaitent de plus en plus s’affranchir des contraintes de l’IT par le biais des services SaaS, mais ce n’est pas toujours évident pour des raisons financières, technique ou d’un point de vue de la sécurité. Systancia s’inscrit parfaitement dans ce mouvement et permet de proposer des solutions aux sociétés désirant aller au-delà des contraintes de l’architecture « classique » des services informatiques. A l’heure actuelle, les événements qui se déroulent en Europe et en Asie nous poussent à réfléchir à de nouvelles méthodes de travail et notamment au télétravail plus que jamais.